区块链如何防范51%攻击?算力集中与去中心化的矛盾如何破解?

摘要:

核心概念:用“班级记账本”来比喻想象一下,我们班级有一个公共的记账本,用来记录每个人的零花钱收支,我们约定了以下规则:公开透明:每个人都可以随时查看这个记账本,共同记账:谁想记录一...

摘要:

核心概念:用“班级记账本”来比喻想象一下,我们班级有一个公共的记账本,用来记录每个人的零花钱收支,我们约定了以下规则:公开透明:每个人都可以随时查看这个记账本,共同记账:谁想记录一... 核心概念:用“班级记账本”来比喻

想象一下,我们班级有一个公共的记账本,用来记录每个人的零花钱收支,我们约定了以下规则:

- 公开透明:每个人都可以随时查看这个记账本。

- 共同记账:谁想记录一笔交易(小明给了小红5块钱”),就需要把这笔交易写下来,然后广播给全班同学。

- 少数服从多数:当记账员写好一笔交易后,需要超过一半的同学(比如31个同学里至少16个)确认“我看到了,这笔交易没问题”,这笔交易才算最终被记录下来,不可更改。

- 最长链原则:如果同时出现了两份都经过多数人确认的记账本(比如因为网络延迟,一部分同学先确认了A,另一部分后确认了B),那么大家会选择更长、历史更完整的那一份作为“官方”账本,短的那一份会被废弃。

51%攻击发生了:

假设班里有一个叫“张三”的同学,他非常有钱,或者非常聪明,他设法自己拥有了超过一半的班级成员(比如至少16个)的身份,他可以做坏事:

-

恶意双花:张三有一枚“数字徽章”,代表10块钱,他先用这枚徽章从同学A那里买了一部手机,交易被记录进账本,大家也确认了,张三利用他控制的16个“假身份”,立刻发起一笔新的交易,把这枚徽章“花”给自己,因为他的假身份占了多数,他们会投票说“第二笔交易才是真的!”,于是班级的记账本就被“篡改”了,同学A的10块钱“凭空消失”了,而张三既拿到了手机,又保住了自己的10块钱,这就是双花攻击。

-

阻止交易:同学B想给同学C转账,但张三不喜欢同学C,张三可以利用他的多数投票权,一直拒绝确认这笔交易,或者让这笔交易迟迟无法被确认,导致交易失败。

-

审查交易:张三可以禁止任何他不想看到的交易被记录到账本里。

(图片来源网络,侵删)

这个比喻的核心是: 当一个人或一个组织控制了网络中超过51%的算力(在比特币等工作量证明系统中)或权益(在权益证明系统中)时,他们就可以凭借多数决的优势,强行按照自己的意愿去修改账本,让网络承认他们编造的“历史”。

技术层面的解释

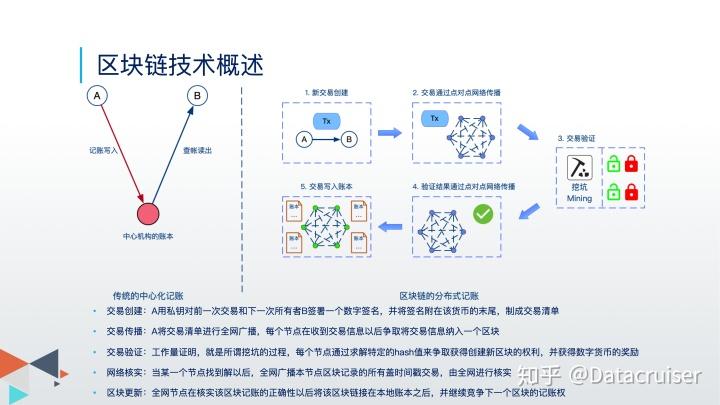

在区块链技术中,“51%攻击”的本质是对共识机制的挑战,共识机制(如PoW、PoS)的作用就是让分布式网络中的所有节点对“哪个账本是正确的”达成一致。

在工作量证明中

PoW(Proof of Work,工作量证明)是比特币等加密货币使用的机制,矿工们通过消耗大量的计算能力(算力)来竞争记账权。

-

攻击过程:

(图片来源网络,侵删)- 积累算力:攻击者需要秘密地积累起全网超过51%的算力,这个过程非常昂贵和困难,因为算力是公开竞争的,一旦你大量购入矿机,算力会立刻飙升,容易被发现。

- 正常挖矿并分叉:攻击者像正常矿工一样,基于最新的主链进行挖矿,但挖出的区块不会广播给全网,而是自己保留。

- 发起双花:当攻击者想要双花一笔币时,他会先在主链上正常支付给商家,商家收到后,会发货。

- “秘密链”反超:在商家发货的同时,攻击者在自己控制的“秘密链”上,利用51%的算力优势,以极快的速度生成新的区块,由于他的算力占优,这条“秘密链”的长度很快就超过了原来的主链。

- 广播并取代主链:一旦“秘密链”长度反超,攻击者会将这条链广播给全网,根据“最长链原则”,其他诚实节点会自动放弃原来的主链,接受这条新的、更长的链。

- 完成攻击:在这条新的主链上,攻击者支付给商家的交易记录被“回滚”和删除了,而他自己保留币的交易记录则被保留下来,双花成功。

-

攻击成本:攻击的成本主要在于积累51%算力的电费和硬件折旧费,对于像比特币这样市值巨大、算力恐怖的网络,这个成本是天文数字,几乎不可能实现,但对于一些小市值的“山寨币”,算力较低,51%攻击的成本相对较低,因此时有发生。

在权益证明中

PoS(Proof of Stake,权益证明)是另一种共识机制,记账权由持有最多代币(“权益”)的人决定。

-

攻击过程:

- 积累权益:攻击者需要秘密地购买或持有超过51%的网络总代币量。

- 攻击逻辑类似:在PoS中,攻击者同样可以尝试创建一条更长的“秘密链”来覆盖主链,从而实现双花或阻止交易。

- “Nothing-at-Stake”问题:PoS理论上有一个弱点,因为“验证”的成本几乎为零(不像PoW需要消耗电费),所以验证者可能会同时在多条链上下注,因为无论哪条链最终胜出,他们都不会损失,这为攻击者分叉链提供了便利。

-

防御机制:现代PoS系统(如以太坊2.0)设计了各种惩罚机制来解决“Nothing-at-Stake”问题。 slashing(削减)机制,如果一个验证者进行了恶意行为(如在两条冲突的链上验证),他的一部分或全部质押代币将被罚没,这使得攻击成本变得极高。

51%攻击的影响

- 破坏核心价值:区块链的核心价值是去中心化、不可篡改和安全性,51%攻击直接摧毁了“不可篡改”这一基石,使区块链的信任体系崩塌。

- 双花攻击:这是最直接的危害,攻击者可以无限地“凭空创造”财富,导致代币信用破产。

- 网络瘫痪:攻击者可以阻止任何他不想看到的交易,使整个网络失去实用性。

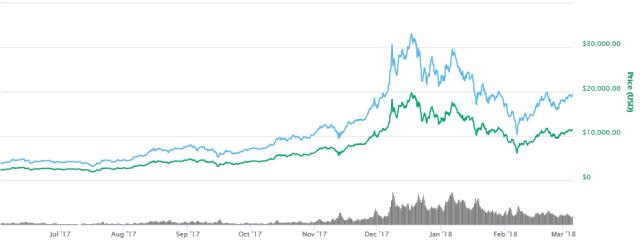

- 经济崩溃:一旦发生51%攻击,该代币的价格通常会一泻千里,交易所可能因此暂停提币,社区信心会彻底丧失,项目可能因此死亡。

真实世界的案例

- Bitcoin Gold (BTG) - 2025年:这是最著名的案例之一,攻击者租用云算力,成功发动了51%攻击,在短短一天内进行了超过3800个双花交易,获利超过1800万美元,这次攻击严重打击了BTG的声誉和价格。

- Verge (XVG) - 2025年和2025年:Verge因其较弱的加密算法而多次遭受51%攻击,攻击者成功挖掘了数百万个XVG代币。

- Ethereum Classic (ETC) - 2025年:攻击者利用算力租赁服务,对ETC网络发动了51%攻击,进行了多次双花,获利超过100万美元,这次事件促使ETC社区考虑升级其共识机制以增强安全性。

如何防御51%攻击?

防御可以从网络自身和用户两个层面来看:

对网络/项目方:

- 提高攻击门槛:

- PoW:鼓励更多矿工参与,增加全网总算力,使得51%的算力份额变得更加昂贵。

- PoS:增加质押门槛,或者采用更复杂的共识机制(如DPoS、PoH等),增加攻击者获取51%权益的难度。

- 实施惩罚机制:如PoS中的 slashing(削减),让恶意攻击的成本远高于其可能获得的收益。

- 采用混合共识:结合多种共识机制的优点,互相弥补短板。

- 开发更快的最终性:一些区块链技术(如Solana的Turbine、Algorand的PPoS)致力于实现“即时最终性”,一旦交易被确认,就几乎不可能被逆转,从根本上杜绝了51%攻击的可能性。

对用户/投资者:

- 谨慎选择项目:投资或使用市值较大、算力/权益分布广泛、社区活跃的加密货币,小市值的“山寨币”是51%攻击的重灾区。

- 关注链上安全:一些区块链安全公司(如慢雾科技)会提供算力监控服务,可以关注相关报告,了解网络算力是否异常集中。

- 理解风险:认识到没有任何区块链是100%安全的,对于高价值交易,要了解其底层共识机制的安全性。

51%攻击是区块链世界中的一个“阿喀琉斯之踵”,它揭示了去中心化系统在算力/权益高度集中时的脆弱性,虽然对于比特币这样的巨无霸来说,发动攻击的成本高到不切实际,但对于许多新兴的小型区块链来说,它仍然是一个真实且致命的威胁。

随着区块链技术的发展,PoS、DPoS以及其他更先进的共识机制被不断创造出来,其目的就是为了在保证去中心化的同时,更有效地抵御这类攻击,构建一个更安全、更可信的数字世界。

作者:咔咔本文地址:https://jits.cn/content/21968.html发布于 2025-12-17

文章转载或复制请以超链接形式并注明出处杰思科技・AI 股讯

还没有评论,来说两句吧...