区块链如何用Hash算法实现不可篡改?Hash算法在区块链中具体解决了哪些信任问题?

摘要:

什么是哈希算法? (基础概念)哈希算法在区块链中的关键应用 (核心应用)第一部分:什么是哈希算法?你可以把哈希算法想象成一个“神奇的、不可逆的数字指纹机器”,核心定义哈希算法是一种...

摘要:

什么是哈希算法? (基础概念)哈希算法在区块链中的关键应用 (核心应用)第一部分:什么是哈希算法?你可以把哈希算法想象成一个“神奇的、不可逆的数字指纹机器”,核心定义哈希算法是一种... - 什么是哈希算法? (基础概念)

- 哈希算法在区块链中的关键应用 (核心应用)

第一部分:什么是哈希算法?

你可以把哈希算法想象成一个“神奇的、不可逆的数字指纹机器”。

核心定义

哈希算法是一种单向函数,它可以将任意长度的输入数据(比如一段文字、一个文件、一张图片),转换成一个固定长度的、独一无二的输出字符串,这个输出字符串就叫做“哈希值”(Hash Value)或“(Digest)。

(图片来源网络,侵删)

哈希算法的几个关键特性

理解这些特性是理解区块链的关键:

-

确定性

- 含义:对于相同的输入数据,无论你计算多少次,得到的哈希值永远都是完全一样的。

- 例子:你把“Hello, World!”这个字符串通过SHA-256算法计算,得到的哈希值永远是

dffd6021bb2bd5b0af676290809ec3a53191dd81c7f70a4b28688a362182986f,这就像一个固定的公式,输入固定,输出就固定。

-

单向性(不可逆性)

- 含义:你可以很容易地从输入数据计算出哈希值,但几乎不可能从哈希值反推出原始数据。

- 例子:机器给你一串哈希值

dffd60...,你无法通过这串数字反推出它对应的原始文字是“Hello, World!”,这就是为什么说它是“单向”的,这保证了数据的安全性,原始数据一旦哈希化,就无法被篡改。

-

抗碰撞性

(图片来源网络,侵删)- 含义:这是哈希算法最重要的特性之一,它分为两种:

- 弱抗碰撞性:给定一个数据和它的哈希值,要找到另一个不同的数据,使其哈希值与给定哈希值相同,在计算上是不可行的。

- 强抗碰撞性:要找到任意两个不同的输入数据,使它们的哈希值相同,在计算上是不可行的。

- 简单理解:在巨大的哈希值宇宙中,几乎不可能找到两个不同的“星球”(输入数据)拥有完全相同的“坐标”(哈希值),这使得哈希值可以作为数据的唯一标识。

- 含义:这是哈希算法最重要的特性之一,它分为两种:

-

雪崩效应

- 含义:输入数据的任何微小变化(比如只改一个字母、一个标点符号),都会导致输出的哈希值发生天翻地覆的变化,看起来完全不相关。

- 例子:

- 输入:

Hello, World!-> 哈希值:dffd60... - 输入:

hello, World!(只是第一个字母小写) -> 哈希值:315f5bdb...

- 输入:

- 作用:这使得数据篡 变变得极其容易被发现,你想偷偷修改区块里的数据,哪怕只改一个字,整个区块的“指纹”就变了,系统会立刻发现这个区块是假的。

常见的哈希算法

- MD5:曾经很流行,但现在被认为不安全,容易发生碰撞,不推荐用于安全领域。

- SHA-1:同样被认为不够安全,已被逐步淘汰。

- SHA-256:目前最主流、最安全的算法之一,被比特币等大量区块链项目使用,它能生成一个256位(64个十六进制字符)的哈希值。

- Keccak-256 / SHA-3:SHA-3是SHA-256的继任者,也是一种非常安全的算法。

第二部分:哈希算法在区块链中的关键应用

哈希算法是区块链的粘合剂和守护者,它贯穿了区块链的每一个核心环节。

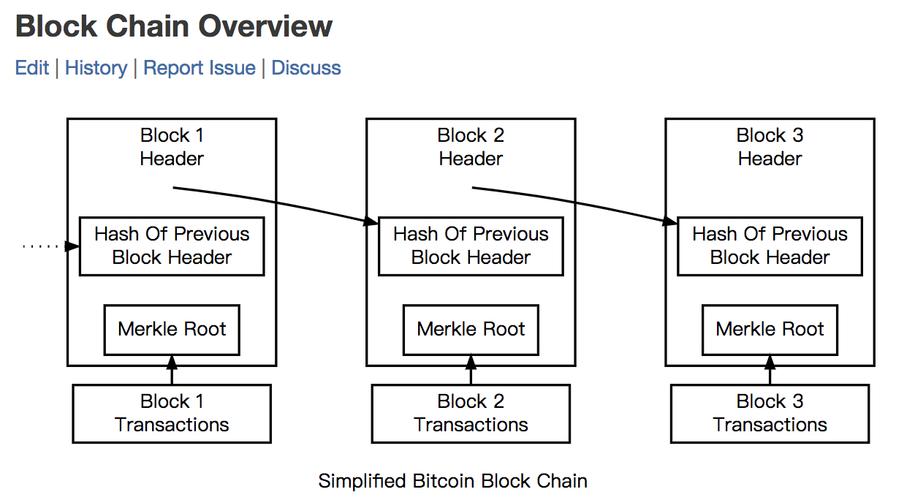

区块的“指纹”与链接(链式结构)

这是哈希算法最基础的应用。

-

如何工作:

- 每个区块都包含三样东西:本区块的交易数据、前一个区块的哈希值、以及其他一些元数据(如时间戳、随机数等)。

- 系统会将这三样数据一起进行哈希计算,得到当前区块的哈希值。

-

核心作用:

- 链接:通过包含“前一个区块的哈希值”,每个区块都像一条链子一样,牢固地链接到前一个区块上,形成了“区块链”。

- 完整性校验:由于哈希算法的雪崩效应,如果有人想篡改任何一个区块里的交易数据(比如把“转给A 1个币”改成“转给B 1个币”),这个区块的哈希值就会彻底改变。

- 防篡改:这个改变了的哈希值,会导致它后面所有依赖它的区块的哈希值都变得无效(因为它们存储的“前一个区块的哈希值”是旧的),要篡改一个区块,你需要重新计算它以及之后所有区块的哈希值,这在算力庞大的网络中是几乎不可能完成的任务。

工作量证明(PoW)的核心

在比特币等使用PoW共识机制的区块链中,哈希算法是“挖矿”的核心。

-

如何工作:

- 矿工们收集最新的交易数据,打包成一个“候选区块”。

- 为了让这个区块能被网络接受,矿工必须找到一个特殊的随机数(也叫Nonce)。

- 将候选区块的数据和这个随机数一起进行哈希计算,得到的哈希值必须满足一个特定的条件(哈希值的前N位必须是0)。

- 这是一个反复试错的过程,因为哈希算法是单向的,只能靠暴力计算去尝试不同的随机数,直到找到符合条件的那一个。

-

核心作用:

- 创造“难度”:找到一个符合条件的哈希值是极其困难的,需要消耗大量的计算资源和电力(这就是“工作量”的由来)。

- 防止垃圾信息:攻击者如果想发送垃圾交易或篡改账本,也需要进行同样庞大的工作量计算,成本极高,得不偿失。

- 达成共识:第一个找到符合条件的随机数的矿工,就赢得了记账权,他将这个新区块广播到网络中,其他节点验证通过后,就链接到链上,这个过程公平、公正,且由算力决定。

默克尔树(Merkle Tree)—— 高效验证

区块链里一个区块可能包含成千上万笔交易,如何高效地证明某笔交易确实存在于这个区块里呢?答案就是默克尔树。

-

如何工作:

- 将一个区块里所有的交易数据两两配对,分别计算每对交易的哈希值。

- 再将这些新生成的哈希值两两配对,再次计算哈希值。

- 重复这个过程,就像一棵树一样,从叶子节点(交易数据)向上,直到生成一个唯一的根哈希值。

- 这个默克尔根会存储在区块头中。

-

核心作用:

- 高效验证:你不需要下载整个区块的所有交易数据来验证一笔交易是否存在,你只需要提供:

- 这笔交易本身的数据。

- 一条从这笔交易到默克尔根的验证路径(包含所有兄弟节点的哈希值)。

任何人都可以通过这条路径和默克尔根,快速验证这笔交易的真实性,而无需下载全部数据,这对于轻量级钱包和节点至关重要。

- 高效验证:你不需要下载整个区块的所有交易数据来验证一笔交易是否存在,你只需要提供:

地址生成

你加密货币钱包里的地址,就是通过哈希算法生成的。

-

如何工作(以比特币为例):

- 生成一个私钥(一个随机大数)。

- 通过椭圆曲线算法(ECDSA)将私钥生成公钥。

- 对公钥进行两次哈希计算(SHA-256 -> RIPEMD-160),得到一个“公钥哈希”。

- 再对这个哈希进行一些编码(如添加版本号和校验码,再用Base58编码),最终形成你看到的那个以

1或3开头的地址。

-

核心作用:

- 安全性:从地址(公钥哈希)是不可能反推出公钥,更不可能反推出私钥的,这保证了你的资产安全,只要你保管好私钥,地址公开也无妨。

- 匿名性:地址与你的真实身份没有直接关联,提供了很好的隐私保护。

| 特性 | 在区块链中的应用 |

|---|---|

| 确定性 | 确保每个区块的“指纹”是唯一且固定的,为链式结构提供基础。 |

| 单向性 | 保证私钥的安全性,无法从地址反推私钥。 |

| 抗碰撞性 | 确保区块和交易的唯一性,防止伪造。 |

| 雪崩效应 | 实现了数据的不可篡改性,任何微小改动都会导致整个链断裂。 |

| 高效计算 | 用于工作量证明和默克尔树,确保了共识机制和数据验证的效率。 |

哈希算法是区块链的基石,它赋予了区块链去中心化、不可篡改、安全透明的核心特性,没有哈希算法,区块链就无从谈起,它就像一位沉默但无比强大的守护者,确保了这条“链”的每一环都真实、可靠且坚不可摧。

文章版权及转载声明

作者:咔咔本文地址:https://www.jits.cn/content/30134.html发布于 03-17

文章转载或复制请以超链接形式并注明出处杰思科技・AI 股讯

还没有评论,来说两句吧...