区块链的加密机制是如何确保数据不可篡改且交易安全的?

摘要:

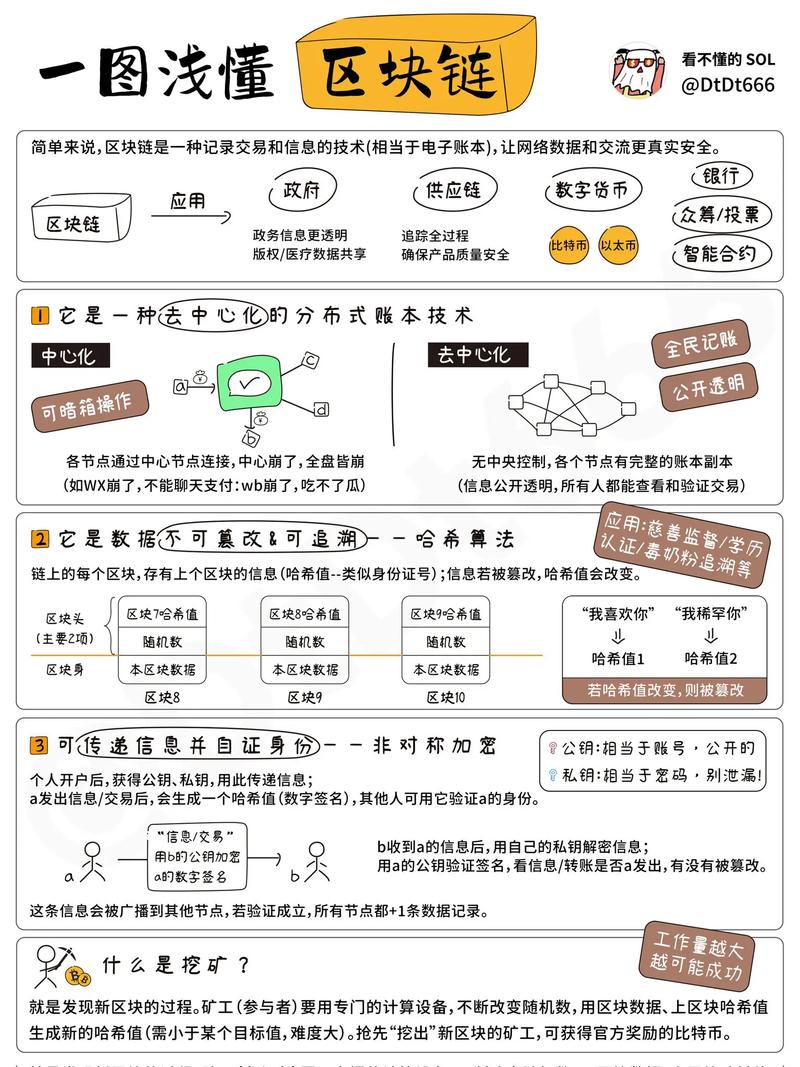

可以把区块链的加密机制想象成一个由多种精密工具组成的“安全工具箱”,这些工具共同协作,确保了区块链的去中心化、不可篡改和安全性,这个工具箱里主要有四大核心工具:哈希函数非对称加密(...

摘要:

可以把区块链的加密机制想象成一个由多种精密工具组成的“安全工具箱”,这些工具共同协作,确保了区块链的去中心化、不可篡改和安全性,这个工具箱里主要有四大核心工具:哈希函数非对称加密(... 可以把区块链的加密机制想象成一个由多种精密工具组成的“安全工具箱”,这些工具共同协作,确保了区块链的去中心化、不可篡改和安全性。

这个工具箱里主要有四大核心工具:

- 哈希函数

- 非对称加密(公钥/私钥体系)

- 数字签名

- 共识算法

下面我们逐一拆解它们的作用和原理。

哈希函数 - 数据的“指纹”和“粘合剂”

哈希函数是区块链最基础、最广泛使用的加密工具,它像一个单向的、不可逆的“信息摘要”生成器。

核心特点:

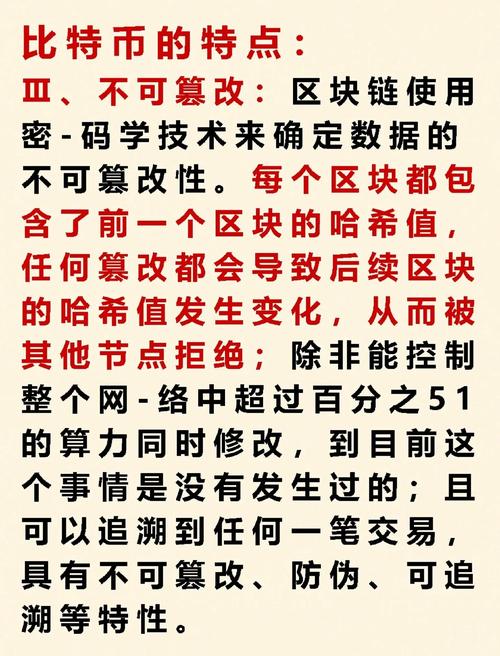

- 确定性: 输入相同的数据,永远会得到相同的哈希值(输出)。

- 单向性: 可以轻松地从数据计算出哈希值,但几乎不可能从哈希值反推回原始数据。

- 抗碰撞性:

- 弱抗碰撞性: 找到两个不同的输入,得到相同的哈希值,在计算上极其困难。

- 强抗碰撞性: 找到任何一个与给定输入产生相同哈希值的其他输入,在计算上极其困难。

- 雪崩效应: 输入数据发生任何微小的改变(哪怕只改一个字符),输出的哈希值都会发生巨大、无规律的变化。

在区块链中的关键作用:

A. 区块链的“指纹” - 区块头哈希

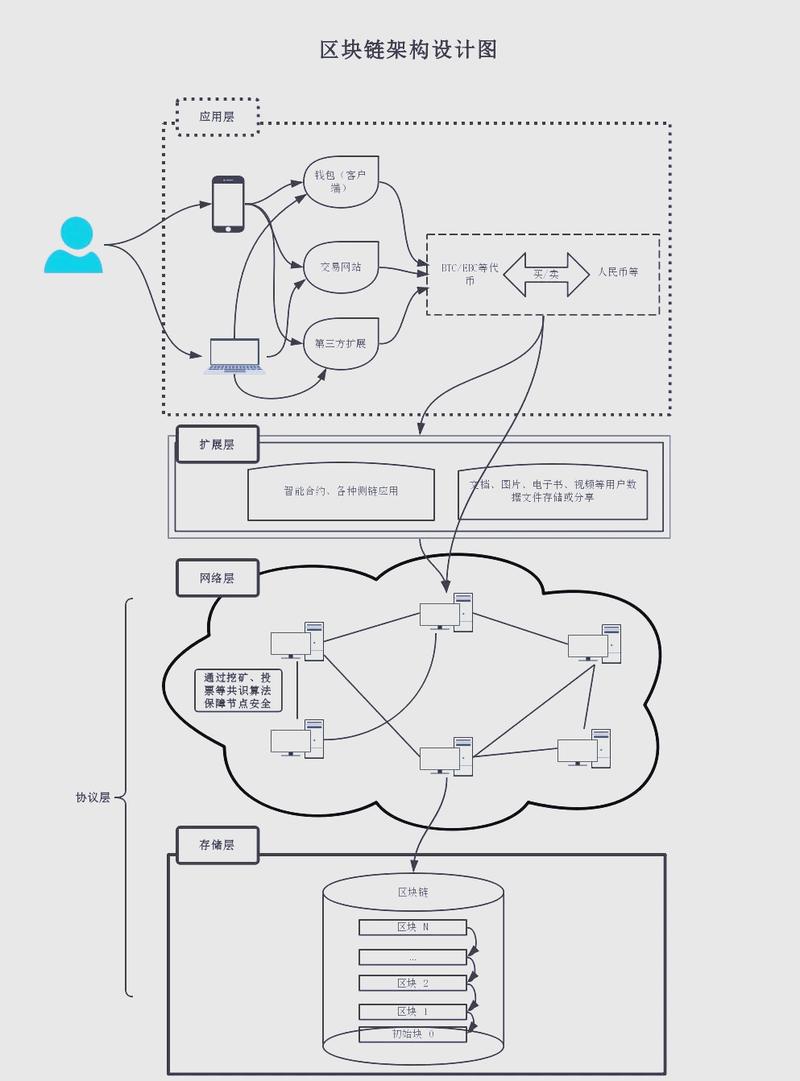

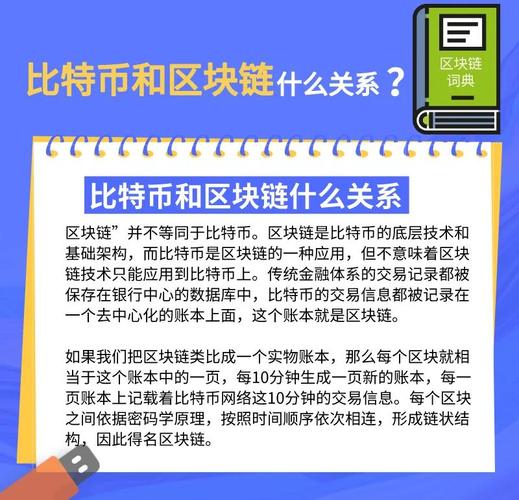

每个区块都包含一个“区块头”,里面记录了前一区块的哈希值、本区块的交易数据、时间戳、难度目标等信息,这个区块头会通过哈希函数(如比特币使用的 SHA-256)生成一个唯一的哈希值,作为这个区块的“身份证号”。

- 作用: 将每个区块与前一个区块通过哈希值链式连接起来,形成“区块链”,这就是“区块链”这个名字的由来。

- 防篡改: 如果有人想篡改一个区块里的任何一笔交易,那么这个区块的“指纹”(哈希值)就会改变,由于后一个区块的区块头里存储的是前一个区块的旧哈希值,这会导致后续所有区块的哈希值全部失效,要篡改一个区块,就必须重新计算之后所有区块的哈希,这在算力巨大的网络中几乎是不可能的。

B. 交易的“指纹” - Merkle树

为了高效地验证交易数据是否被篡改,区块链使用了一种叫Merkle树(也叫哈希树)的结构。

- 原理:

- 将一笔笔交易数据两两配对,分别计算它们的哈希值。

- 将这些哈希值再两两配对,计算它们的哈希值。

- 重复这个过程,直到最后只剩下一个根哈希值(Merkle Root)。

- 作用:

- 高效验证: 你只需要提供某笔交易的路径(即相关的几个哈希值),就能快速验证这笔交易是否存在于区块中,而不需要下载整个区块的所有数据。

- 完整性保障: 如果区块中任何一笔交易被篡改,都会导致Merkle Root发生改变,从而使整个区块的哈希值失效。

非对称加密 - 身份的“钥匙”

这是区块链实现“账户”概念和资产归属的核心,它使用一对数学上相关但完全不同的密钥:公钥和私钥。

核心原理:

- 公钥: 由私钥通过特定算法(如椭圆曲线算法 ECDSA)生成,公钥可以公开,就像你的银行账号,可以告诉任何人。

- 私钥: 一串随机生成的、必须严格保密的数字,它是你资产所有权的唯一证明,绝对不能泄露,就像你的银行卡密码+U盾。

- 关系: 用私钥可以推导出公钥,但用公钥无法反推私钥。

在区块链中的关键作用:

A. 生成钱包地址

你的区块链地址(如比特币地址、以太坊地址)实际上就是由你的公钥经过一系列哈希变换后得到的,地址是你的公钥的“公开版本”,用于接收资产。

B. 确定资产所有权

区块链上的资产(如比特币)都记录在地址上,谁能证明某个地址里的资产属于自己?答案是:谁能用对应地址的私钥进行签名。

数字签名 - 交易的“授权信”

数字签名是将非对称加密和哈希函数结合使用的产物,是确保交易真实性和完整性的关键。

签名过程(发送方):

- 哈希: 对一笔交易信息(如“我要转1个BTC给A地址”)进行哈希运算,得到一个固定长度的摘要。

- 签名: 发送方使用自己的私钥对这个摘要进行加密,生成一个“数字签名”,这个过程只有拥有私钥的人才能完成。

验证过程(接收方/网络):

- 获取信息: 接收方收到三样东西:原始交易信息、发送方的数字签名、发送方的公钥。

- 哈希: 对收到的原始交易信息进行同样的哈希运算,得到一个摘要。

- 解密: 使用发送方的公钥来解密收到的数字签名,得到另一个摘要。

- 比对: 比较两个摘要是否一致。

- 如果一致: 证明这笔交易确实是发送方用其私钥签名的,交易信息在传输过程中未被篡改,网络节点会接受这笔交易。

- 如果不一致: 证明交易被篡改过,或者签名是伪造的,交易无效。

核心作用:

- 身份认证: 证明“你是你”,因为只有你的私钥能生成这个签名。

- 数据完整性: 证明交易内容没有被修改过。

- 不可否认性: 签名者不能否认自己做过这笔交易。

共识算法 - 网络的“规则书”

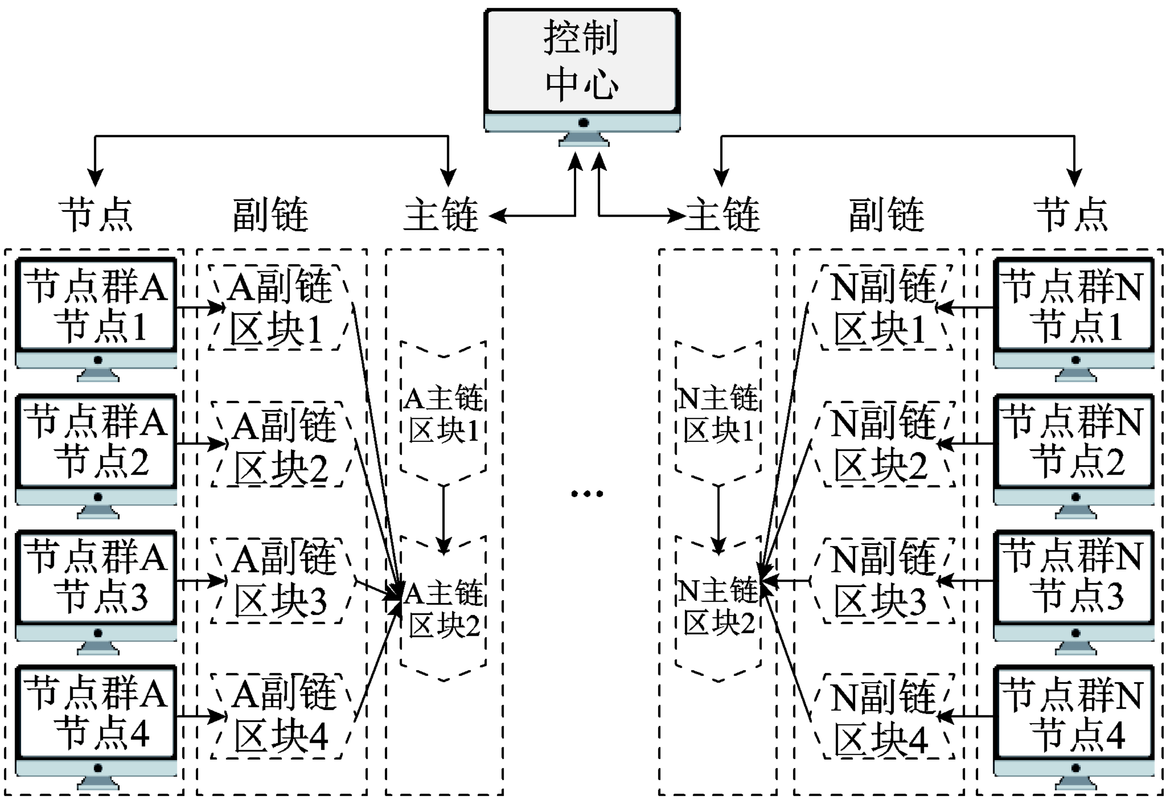

前三项机制保证了单个区块和交易的安全,但如何让所有分布式节点对“哪个才是正确的、唯一的链”达成一致呢?这就是共识算法的作用,它解决了在去中心化环境下,如何防止恶意攻击(如“双花攻击”)和如何记账的问题。

核心作用:

- 确保一致性: 所有节点都遵循同一套规则,最终会选择一条最长的、有效的链作为主链。

- 防止恶意行为: 通过高昂的成本或复杂的机制,使得攻击者篡改账本的代价远大于其收益。

常见的共识算法:

-

工作量证明:

- 代表: 比特币

- 原理: 节点(矿工)通过进行大量的、无意义的哈希计算(“挖矿”)来竞争记账权,第一个算出正确答案的矿工获得记账权和奖励。

- 优点: 安全性极高,攻击成本极高。

- 缺点: 能源消耗巨大,交易确认速度慢。

-

权益证明:

- 代表: 以太坊(已升级)、Cardano

- 原理: 节点(验证者)通过锁定(质押)一定数量的加密货币作为“保证金”来获得创建新区块的权利,系统会根据质押金额和质押时间等因素,随机选择一个验证者来记账。

- 优点: 能耗极低,交易速度快。

- 缺点: 理论上存在“Nothing-at-Stake”(无利害关系)攻击的风险,但通过惩罚机制(如 slashing,即扣除质押的币)来缓解。

加密机制如何协同工作?

让我们以一个完整的比特币转账流程为例,看看这些机制如何环环相扣:

- 创建交易: Alice 想给 Bob 转账,她创建一笔交易信息:“Alice的地址 -> Bob的地址,金额 0.1 BTC”。

- 数字签名: Alice 使用自己的私钥对这笔交易信息进行数字签名,然后将“原始交易信息 + 签名 + Alice的公钥”广播到网络。

- 网络验证: 网络中的节点收到后,用 Alice 的公钥验证签名,签名验证通过,说明这笔交易是 Alice 本人发起且内容未被篡改。

- 打包成块: 矿工节点收集许多这样被验证过的交易,打包成一个新的区块。

- 链接成链: 矿工计算这个新区块的区块头哈希,其中包含了前一区块的哈希值,从而将新区块链接到链上。

- 共识竞争: 矿工们开始进行工作量证明(PoW)的竞争,看谁能最快地算出满足难度要求的哈希值。

- 确认上链: 某个矿工成功“挖矿”后,将新区块广播给全网,其他节点验证该区块的合法性(包括交易和PoW计算),如果都合法,就将其添加到自己的账本上,Bob 的账户余额就增加了 0.1 BTC。

一句话总结:

哈希函数构建了区块链的数据结构并保障其完整性;非对称加密定义了用户的身份和所有权;数字签名确保了交易的真实性和不可抵赖性;而共识算法则确保了整个分布式网络能够在没有中心化权威的情况下,安全、一致地更新账本,这四者共同构成了区块链坚不可摧的安全基石。

作者:咔咔本文地址:https://www.jits.cn/content/33879.html发布于 04-22

文章转载或复制请以超链接形式并注明出处杰思科技・AI 股讯

还没有评论,来说两句吧...