区块链真能防黑客?技术漏洞与攻防博弈

摘要:

区块链不是“无法被攻击”,而是攻击的成本和难度被提高到了一个天文数字的水平,使得绝大多数攻击在经济上和计算上变得不切实际,下面我们从核心原理、具体技术和现实挑战三个层面来详细拆解区...

摘要:

区块链不是“无法被攻击”,而是攻击的成本和难度被提高到了一个天文数字的水平,使得绝大多数攻击在经济上和计算上变得不切实际,下面我们从核心原理、具体技术和现实挑战三个层面来详细拆解区... 区块链不是“无法被攻击”,而是攻击的成本和难度被提高到了一个天文数字的水平,使得绝大多数攻击在经济上和计算上变得不切实际。

下面我们从核心原理、具体技术和现实挑战三个层面来详细拆解区块链是如何防黑客的。

(图片来源网络,侵删)

核心安全原理:三重保障

区块链的安全基石可以概括为以下三点,它们共同构成了一个坚固的体系。

去中心化 - 没有单点故障

这是区块链最根本的安全特性,传统的中心化数据库(如银行服务器)是一个“单点故障源”,一旦这个中心服务器被攻破,整个系统就崩溃了。

- 区块链的运作方式:数据不是存储在一个中央服务器上,而是分布在由全球成千上万个节点组成的网络中,每个节点都保存着完整的账本副本。

- 如何防黑客:

- 没有中心目标:黑客无法通过攻击一个单一的服务器来控制整个网络,他们必须同时攻击网络中超过51%的节点,这在公链(如比特币、以太坊)上是几乎不可能完成的任务,因为节点分布在全球,由无数互不信任的个人和组织控制。

- 数据冗余:即使一部分节点被攻击或离线,只要网络中还有节点存活,整个系统的数据就是安全的。

密码学 - 确保数据不可篡改和身份验证

密码学是区块链的技术核心,它确保了数据的完整性和用户的身份安全。

-

哈希函数:

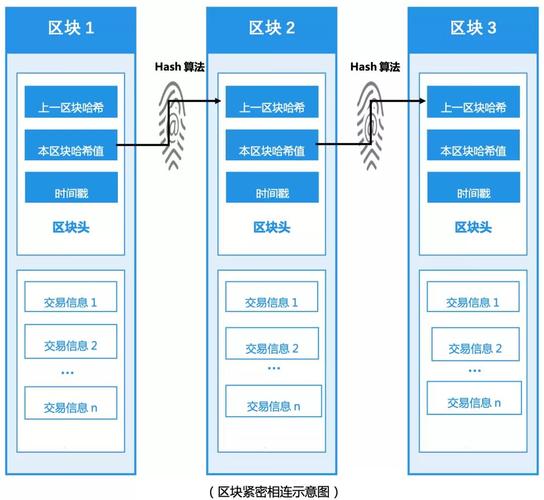

(图片来源网络,侵删)- 作用:将任意长度的数据转换成一个固定长度的、独一无二的“指纹”(哈希值),这个计算过程是单向的,无法从哈希值反推原始数据。

- 如何防黑客:

- 数据完整性:区块链的每个区块都包含了前一个区块的哈希值,这形成了一条“链”,如果黑客想篡改一个区块中的任何数据(比如一笔交易金额),那么该区块的哈希值就会改变,从而导致后续所有区块的哈希值都失效,由于网络中大多数节点都保存着正确的账本,这种篡改会被立即拒绝。

- 工作量证明:在PoW机制中,矿工需要找到一个特定的数值(Nonce),使得区块头的哈希值满足特定条件(以若干个零开头),这个过程需要消耗巨大的计算资源,而验证这个结果却非常容易,这确保了只有付出了真实计算成本(“工作量”)的区块才能被添加到链上,防止了垃圾信息和恶意攻击。

-

非对称加密(公私钥体系):

- 作用:用户拥有一对密钥:私钥(保密,相当于你的密码和印章)和公钥(公开,相当于你的银行账号)。

- 如何防黑客:

- 控制权:你的资产(如比特币、以太坊)记录在你的公钥地址上,但只有拥有对应私钥的人才能签名交易,授权这些资产的转移。私钥 = 控制权。

- 防伪:交易用你的私钥进行数字签名,网络中的任何人都可以用你的公钥来验证这个签名是否有效,从而确认交易确实是你本人发起的,且内容未被篡改,这保证了交易的真实性和不可抵赖性。

共识机制 - 确保所有节点对账本状态达成一致

共识机制是解决“如何在去中心化网络中让所有节点对谁有权记账达成一致”的算法,它确保了链上数据的一致性和最终性。

-

工作量证明:

- 如何防黑客:如上所述,攻击者需要掌握超过全网51%的算力,才能有能力重写历史账本(双花攻击),目前比特币和以太坊的算力巨大,掌握51%算力的成本高达数十亿甚至上百亿美元,使得这种攻击在经济上毫无意义。

-

权益证明:

- 如何防黑客:在PoS中,获得记账权的概率与质押的代币数量和时长成正比,攻击者如果想攻击网络,需要质押超过33.3%(或更高,取决于具体算法)的网络总代币,这意味着攻击者本身就是网络的最大利益相关者,一旦攻击成功,他们质押的代币价值会归零,这是一种“杀敌一千,自损一万”的行为,经济动机完全相反。

具体技术层面的防护

除了上述核心原理,区块链还通过以下具体技术来增强安全性。

-

智能合约安全:

- 问题:智能合约一旦部署到链上,其代码就很难修改,如果代码中存在漏洞(如重入攻击、整数溢出等),黑客就可以利用这些漏洞盗取资金。

- 防护:

- 形式化验证:用数学方法证明代码在各种情况下都能按预期运行。

- 专业审计:由安全公司对代码进行人工和自动化审查。

- 模块化开发:使用经过社区反复验证的标准库和模板,减少自己编写易错代码的机会。

-

经济博弈与惩罚机制:

- 问题:如何防止作恶节点?

- 防护:在PoS等机制中,节点如果作恶(如验证双重支付交易),其质押的代币将被系统“罚没”(Slashing),这种严厉的经济惩罚极大地提高了作恶的成本。

-

默克尔树:

- 作用:一种高效的数据结构,可以将大量交易信息“压缩”成一个唯一的根哈希值,并包含在区块头中。

- 如何防黑客:它允许轻量级节点(SPV节点)在不下载整个区块的情况下,高效地验证某笔交易是否确实存在于某个区块中,同时保证了数据的完整性和可验证性。

现实中的安全挑战与“黑客”的真正目标

尽管区块链底层协议非常安全,但现实世界中,绝大多数的“黑客攻击”并非直接攻击区块链网络本身,而是攻击其薄弱环节。

-

私钥管理不善(最主要的原因)

- 场景:用户使用弱密码、在不受信任的网站输入私钥、私钥被恶意软件窃取、硬件钱包丢失或被破解。

- 后果:一旦私钥泄露,黑客就能直接盗走地址里的所有资产,这是最常见、占比最高的安全事件。区块链的“去信任化”特性在这里变成了“责任自负”,系统无法帮你找回私钥。

-

智能合约漏洞

- 场景:如前所述,DeFi(去中心化金融)协议是重灾区,由于代码复杂且逻辑精密,一个微小的漏洞就可能被利用,导致数百万甚至数十亿美元的资金被盗,The DAO事件、Poly Network攻击等。

-

中心化交易所的风险

- 场景:用户将资产存放在交易所,相当于将私钥的控制权交给了交易所,如果交易所本身被黑客攻击(如Mt. Gox、FTX事件)、内部人员作恶,或者交易所跑路,用户的资产将面临巨大风险,交易所成为了区块链世界中的“中心化短板”。

-

51%攻击

- 场景:主要针对一些市值较小、算力较低的PoW区块链,攻击者通过租用大量算力,实现双花攻击,即在同一笔代币上花费两次。

- 后果:虽然这种攻击不会凭空创造代币,但会破坏链上交易的不可逆性,严重损害网络信用,近年来,一些小币种(如比特币黄金、以太坊经典)曾遭受过此类攻击。

-

社会工程学攻击

- 场景:黑客通过钓鱼邮件、假冒客服、虚假项目等方式,骗取用户的信任,诱使其主动交出私钥或授权恶意交易。

| 安全层面 | 核心技术/原理 | 防护机制 |

|---|---|---|

| 底层协议 | 去中心化 | 无单点故障,攻击需控制超51%节点,成本极高 |

| 密码学 | 哈希函数确保数据不可篡改;非对称加密确保身份和所有权 | |

| 共识机制 | PoW/PoS等通过经济博弈确保记账权的公正和账本最终性 | |

| 上层应用 | 智能合约 | 代码审计、形式化验证、经济惩罚机制 |

| 用户端 | 私钥管理 | (用户责任) 使用硬件钱包、多重签名、不泄露私钥 |

一句话总结:

区块链通过去中心化消除了单点故障,利用密码学确保了数据不可篡改和身份安全,再通过共识机制让全网对账本达成一致,从而构建了一个极其坚固的底层信任机器,这个“机器”的安全性最终依赖于用户对自己私钥的安全保管和开发者对智能合约代码的严谨编写,黑客攻击的战场,已经从攻破区块链网络本身,转移到了攻击这些相对脆弱的环节上。

文章版权及转载声明

作者:咔咔本文地址:https://www.jits.cn/content/21059.html发布于 2025-12-09

文章转载或复制请以超链接形式并注明出处杰思科技・AI 股讯

还没有评论,来说两句吧...